5月12日开始,一个名为“想哭”的勒索病毒突然在全球网络范围内大面积肆虐,百余个国家网络瘫痪,陷入一片混乱。而从5月12日至5月13日,国内同样出现了29000多个感染了该勒索病毒的IP。目前,可以说勒索病毒已经得到控制,其高峰期也已经过去。但其带来的网络安全问题却是不容忽视的,在业内看来,勒索病毒本质上其实是一种黑产的商业模式,这次的病毒不是第一个,也不会是最后一个。因此,网络安全问题还要加强自身基础建设及运营,但更重要的还是提升安全的意识,才能有效应对网络安全问题。

勒索病毒成商业模式

据360基于病毒网络活动特征监测统计显示,在5月12日至5月13日间,国内出现29000多个感染WNCRY1.0勒索病毒的IP,其中其中教育科研行业成为重灾区,占比达到14.7%;此外,生活服务行业占11.2%、商业中心占比10.3%,交通运输行业占比9.1%。

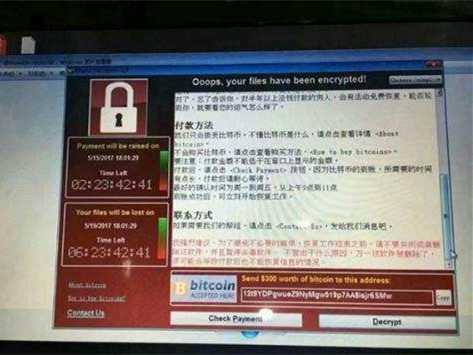

记者从360安全卫士了解到,勒索病毒是从2013年开始出现的一种新型的病毒模式。这种模式会加密用户的文件,主要是一些重要的资料、照片,它会勒索一笔“赎金”。如果在3到7天内不交付赎金,作者就会“撕票”,文件将无法赎回。在过去勒索病毒主要是通过邮件来传播,因此量并不大。但从2016年开始进入了爆发期,目前全球有超过100种勒索病毒都是通过加密用户的文件获利。

“此次敲诈勒索蠕虫病毒的形势是非常严峻的,造成的后果非常严重。” 360核心安全部门负责人郑文彬表示,简单来理解,蠕虫型的勒索病毒,只要感染了任一一台电脑后,就会继续扫描其内网和互联网上其他没有补丁的系统,通过连锁反应导致大规模的爆发感染。

“勒索病毒不是一种病毒类型,而是一种商业模式。只要它在你的电子设备和电子资产上有存在的情况,就有可能被勒索。”郑文彬告诉记者,这种商业模式很简单,对方以任何方式入侵个人电脑、公司设备、国家政府机构的系统,总会存在具有价值的文件,只要通过最高强度的加密算法将它锁住,加上匿名网络和比特币这种可以完全隐藏身份的获取赎金方式,所以它并不是某一种病毒,而是变成一种黑产的商业模式。

网络安全风险在升级

互联网在改变我们生活的同时,安全问题也日益严峻,且越来越呈现全球化、跨行业、快速变异等新特点。但目前很多企业仍无暇顾及“并未发生的安全风险”,尤其是对中小企业而言,更是“奢侈品”。

据此前腾讯发布的《互联网+企业网络安全生态研究报告》数据显示,2014年我国信息安全投资为34亿美元,占整个IT投资比例不到3%。而在发达国家,信息安全投资比例则占到IT投资比例的10%-20%。此外,数据还特别指出,国内30.3%的企业每年基本没有信息安全预算,接近40%的小微企业(100人以下)没有信息安全团队和资金预算。

郑文彬告诉记者,从过去来看,很多用户认为如果网络隔离、断网会相对安全,但实际情况不是这样的,此次勒索病毒主要的重灾区就是内网。因此,不管是个人还是企业用户,不管在什么样的网络条件下,首先一定要安装安全软件。“但更为重要的是,网络安全思维要转变,提高整体网络安全意识”。

此外,360企业安全集团总裁吴云坤表示,从目前来看,此次勒索病毒的传播能力以及造成的后果,都超过以往的病毒。因此,要实现有效应对勒索病毒,根本上还是要解决投入问题、意识问题和厂商的问题。“随着网络安全形势的问题越来越多,网络安全方面的投入就相当于买保险,此外,对安全建设包括服务响应能够提供快速的能力型厂商也同样重要”。

“除了企业网络安全外部生态的先天不足、自身生态的不健全之外,还有新技术新应用带来的新安全挑战。”腾讯副总裁马斌表示,建立互联网安全国际合作体系,需要纵向打破人、企业、机构、产业、政府的壁垒,横向打破企业间、行业间,甚至是国与国之间的壁垒。但是,由于最密集的安全问题都是合作型的,要求企业之间打破“灰色地带”,目前来看至少还需要三到五年的时间实现破冰。

编辑 刘桂瑶